사이트에 정보가 숨겨져있다고 한다.

소스코드부터 살펴보자.

<html>

주석으로 첫번째 파트가 적혀있다.

<!-- Here's the first part of the flag: picoCTF{t -->

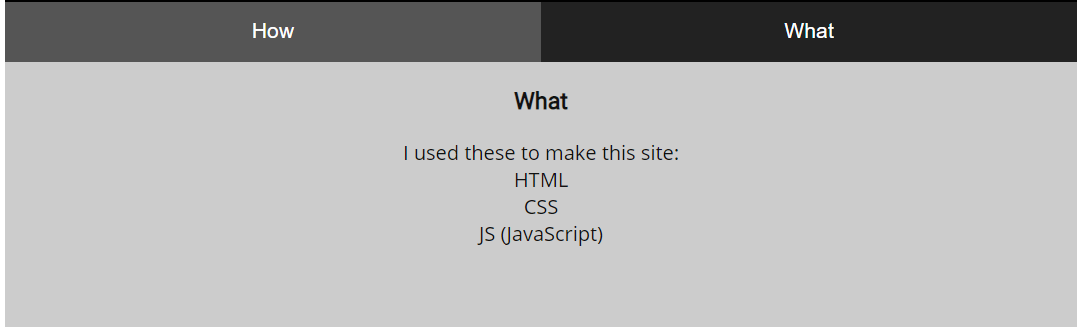

what 탭에서 html, css, js로 만들었다고 했으므로 css와 js도 살펴보기로 했다.

<css>

/* CSS makes the page look nice, and yes, it also has part of the flag. Here's part 2: (생략) */

<js>

/* How can I keep Google from indexing my website? */

css에서는 두번째 파트를 찾았는데, js에서는 힌트를 주는 것 같다.

구글에서 웹사이트를 인덱싱 하지 못하게 하려면? 이것은 robots.txt를 말하는 거다.

해당 페이지의 robots.txt 페이지를 들어가보았다.

http://mercury.picoctf.net:44070/robots.txt

세번째 파트는 찾았고, 아파치 서버에 접근하라는 것 같다.

이 부분은 잘 모르겠어서 검색을 해봤는데, 아파치에서 서비스 파일이 위차한 곳의 디렉토리 경로라는 것 같다.

따라서 .htaccess파일로 들어가볼것이다.

http://mercury.picoctf.net:44070/.htaccess

이번에도 맥에 접근하기 위해 검색해봤는데, 맥 OS에서 생성되는 .DS_Store라는 파일이 있다고 한다.

.DS_Store 파일 설명

https://wooono.tistory.com/251

http://mercury.picoctf.net:44070/.DS_Store

모든 플래그를 얻어낼 수 있었다!

'CTF > picoCTF' 카테고리의 다른 글

| [picoCTF] Cryptography - 13 (0) | 2021.08.05 |

|---|---|

| [picoCTF] Web Exploitation - Where are the robots (0) | 2021.08.05 |

| [picoCTF] Web Exploitation - Cookies (0) | 2021.07.29 |

| [picoCTF] Cryptography - Mod 26 (0) | 2021.07.29 |

| [picoCTF] General Skills - Obedient Cat (0) | 2021.07.29 |